詳細な戦術計画 差し迫った警察の家宅捜索、犯罪の疑いと容疑者の説明を含む機密の警察報告書、および容疑者の電話の内容を詳述する法医学的抽出報告書。 これらは、週末にウェブサイトがハッキングされて改ざんされた後、警察にアプリとサービスを提供するテクノロジー企業である ODIN Intelligence の内部サーバーから取得されたデータの巨大なキャッシュ内のファイルの一部です。

侵害の背後にあるグループは、ODIN のウェブサイトに残されたメッセージの中で、創業者であり最高経営責任者である Erik McCauley が解雇された後、ODIN をハッキングしたと述べています。 Wiredによるレポートは、警察が複数機関の捜査を調整および計画するために使用する同社の主力アプリ SweepWizard が安全でなく、今後の警察の活動に関する機密データをオープン Web に流出させていることを発見しました。

ハッカーはまた、クラウドに保存されたデータにアクセスするための同社のアマゾン ウェブ サービスの秘密鍵を公開し、ODIN のシステムから数ギガバイトのデータを盗み出す前に、同社のデータとバックアップを「細断処理」したと主張しました。

ODIN は、SweepWizard などのアプリを開発し、全米の警察署に提供しています。 同社はまた、当局が有罪判決を受けた性犯罪者をリモートで監視できるようにするテクノロジーも構築しています。 しかし、ODIN はまた、昨年、当局に顔認識システムを提供したことで批判を集めました。 ホームレスの特定 マーケティングで品位を傷つける言葉を使用する。

ODIN の McCauley は、公開前にコメントを求める数通の電子メールに応答しなかったが、ハッキングを確認した。 データ侵害の開示 カリフォルニア州司法長官事務所に提出。

この侵害により、ODIN 自身の膨大な量の内部データだけでなく、ODIN の警察署の顧客によってアップロードされた数ギガバイトの機密法執行データも公開されました。 この違反は、ODIN のサイバーセキュリティだけでなく、犯罪の被害者や起訴されていない容疑者を含む、個人情報が公開された何千人もの人々のセキュリティとプライバシーについて疑問を投げかけています。

ハッキングされた ODIN データのキャッシュが提供されました DDoSecretsは、警察署、政府機関、法律事務所、民兵組織からのキャッシュなど、公共の利益のために漏洩したデータセットをインデックス化する非営利の透明性集団です。 DDoSecrets の共同創設者である Emma Best は、TechCrunch に、集団が以下の配布を制限していると語った。 キャッシュ ODINキャッシュ内の膨大な量の個人を特定できるデータを与えられたジャーナリストや研究者に。

ハッキングや違反の原因となった侵入者については、ほとんどわかっていません。 TechCrunch に、侵害のソースは「All Cyber-Cops Are Bastards」と呼ばれるグループであり、改ざんメッセージで言及されているフレーズであると語った.

TechCrunch は、同社のソース コードと内部データベースだけでなく、何千もの警察ファイルを含むデータを確認しました。 暗号化されたデータは表示されません。

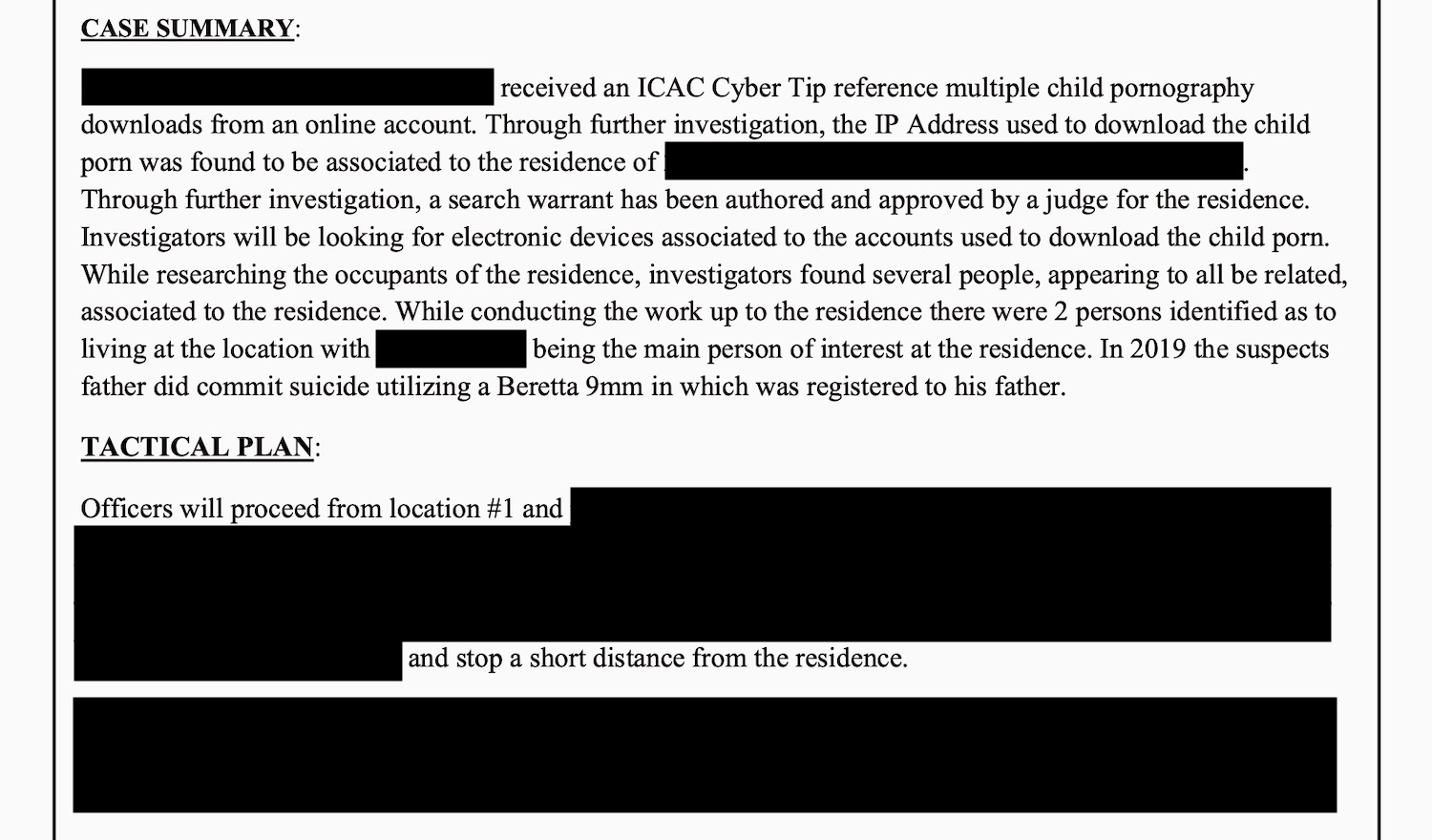

TechCrunch によって編集された警察の文書で、違反によって明らかになった今後の強制捜査の詳細が含まれています。 画像クレジット: TechCrunch (スクリーンショット)

データには、次の襲撃の完全な戦術計画を含む数十のフォルダーが含まれており、容疑者のマグショット、指紋、生体認証の説明、および子供、同居人、ルームメイトなど、襲撃時に存在する可能性のある個人に関する情報を含むその他の個人情報が含まれていました。そのうちの何人かは、「罪がない」と説明しました[inal] 歴史。” 文書の多くは、「機密の法執行機関のみ」および「管理文書」というラベルが付けられ、警察署の外に開示されることはありませんでした。

一部のファイルはテスト文書としてラベル付けされ、「スーパーマン」や「キャプテン・アメリカ」などの偽の役員名が使用されていました。 しかし、ODIN は、ハリウッドの俳優のように、自分の名前が使用されることに同意する可能性が低い現実世界の ID も使用していました。 「フレズノ家宅捜索」というタイトルの文書には、この文書が ODIN の前面システムのテストであることを示唆するマーキングはありませんでしたが、襲撃の目的は「住む家を見つけること」であると述べられていました。

漏洩した ODIN データのキャッシュには、性犯罪者を監視するためのシステムも含まれていました。これにより、警察と仮釈放官は、有罪判決を受けた犯罪者を登録、監督、監視することができます。 キャッシュには、カリフォルニア州に登録する必要がある有罪判決を受けた性犯罪者に関連する 1,000 を超える文書が含まれていました。これには、名前、自宅の住所 (投獄されていない場合)、およびその他の個人情報が含まれていました。

データには、警察が個人を特定または追跡するために使用する監視技術など、個人に関する大量の個人情報も含まれています。 TechCrunch は、警察に顔照合技術を提供する会社である AFR Engine と呼ばれる顔認識エンジンと照合された人々の顔を示すスクリーンショットをいくつか発見しました。 1 枚の写真には、警察官が別の警察官の携帯電話のカメラの前で人の頭を無理やり押さえている様子が写っているように見えます。

他のファイルには、容疑者が最近運転した場所を特定できる ANPR として知られる自動ナンバー プレート リーダーを警察が使用していることが示されています。 別の文書には、有罪判決を受けた犯罪者の携帯電話の内容 (テキスト メッセージや写真を含む) がすべて含まれていました。 1 つのフォルダーには警察のやり取りの音声録音が含まれており、中には警官が武力行使しているのが聞こえたものもありました。

TechCrunch は、盗まれたデータの中にファイルが見つかった複数の米国警察に連絡しました。 コメントのリクエストに応答した人はいませんでした。

改ざんされてからしばらくしてオフラインになった ODIN の Web サイトは、木曜日の時点でアクセスできないままです。

ODIN Intelligence の侵害について詳しく知っている場合は、Signal および WhatsApp のセキュリティ デスク (+1 646-755-8849) または [email protected] に電子メールで連絡してください。